Ob današnjem začetku digitalnega vrha EU v Gdansku, ki se odvija pod okriljem poljskega predsedovanja…

Imate pametno uro ali zapestnico? Kaj še čakate? Te se očitno prodajajo za med. No,…

Imate radi gledališče, koncerte in druge vrste umetnosti, pa so vam tako ali drugače težje…

Končno so tudi pri Samsungu priznali, kar sam že vrsto let vem – televizorji OLED…

Telekom Slovenije tudi letos nadaljuje pobudo #NavijajmoPametno, ki spodbuja varno in odgovorno navijanje na eni…

Xiaomi se ne ustavlja. Danes lahko poročam o dveh novih tablicah – obe slišita na…

Kot prosto dostopna spletna enciklopedija Wikipedia uteleša načela odprtega dostopa, sodelovanja in preglednosti pri ustvarjanju…

Ne, to nista stara Nokia ali Ericsson. Ta podvig bo lahko uspel lastnikom pametnega telefona…

Synology je napovedal prihod naprave BeeStation Plus, najnovejšega člana družine preprostih in uporabniku prijaznih naprav…

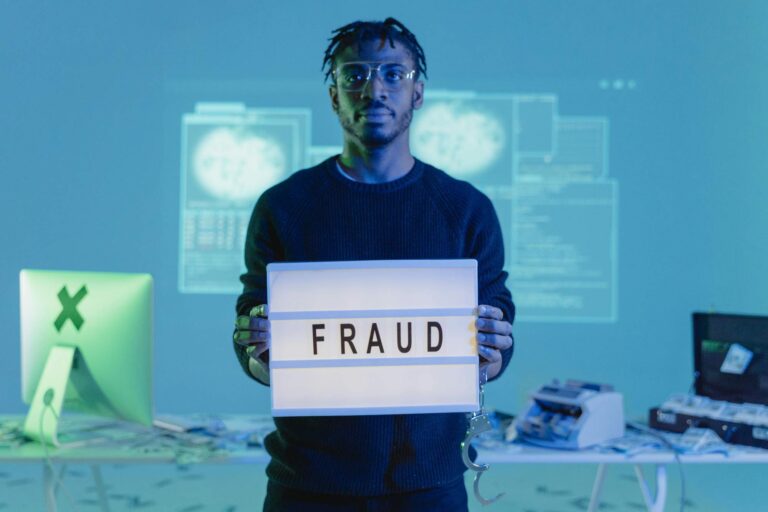

Nacionalni odzivni center za kibernetsko varnost SI-CERT opozarja na znaten porast spletnih oglasov, ki vodijo…